IEC 62443 工業資訊安全

目錄

壹、什麼是 IEC 62443 ?

一、框架:

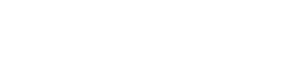

IEC 62443 看起來像是一座大山,但可以拆解成四大支柱:

1.第一支柱-通用(General) :此部分為整個系列提供基礎,涵蓋核心概念、模型與術語,是所有人的入門必讀。

- IEC 62443-1-1:介紹整個系列中使用的概念和模型,是理解標準基礎的關鍵文件。

- IEC 62443-1-5:描述了IEC 62443安全配置文件的框架。

2.第二支柱-政策與程序:聚焦於建立有效的網路安全管理系統(CSMS),主要目標受眾是資產所有者服務提供商。

- IEC 62443-2-1:描述資產所有者建立和維護一個有效的IACS-CSMS所需的要求。

- IEC 62443-2-4:規定了對IACS系統整合商和維護服務提供商的安全程序要求。

3.第三支柱-系統(System) :處理完整IACS系統層級的安全要求,對系統整合商和資產所有者至關重要。

- IEC 62443-3-2:闡述如何進行安全風險評估、劃分區域與通道,並確定目標安全等級(SL-T)。

- IEC 62443-3-3:定義了系統層級的技術性安全要求以及不同安全等級對應的功能。

4.第四支柱-元件(Component) :提供與IACS 產品開發相關的具體要求,主要目標受眾是產品供應商。

- IEC 62443-4-1:規定了產品安全開發生命週期(SDL)的流程要求(Security by Design)。

- IEC 62443-4-2:包含對不同類型元件的詳細技術安全要求,並定義其能力安全等級(SL-C)。

二、IEC 62443的核心要素:

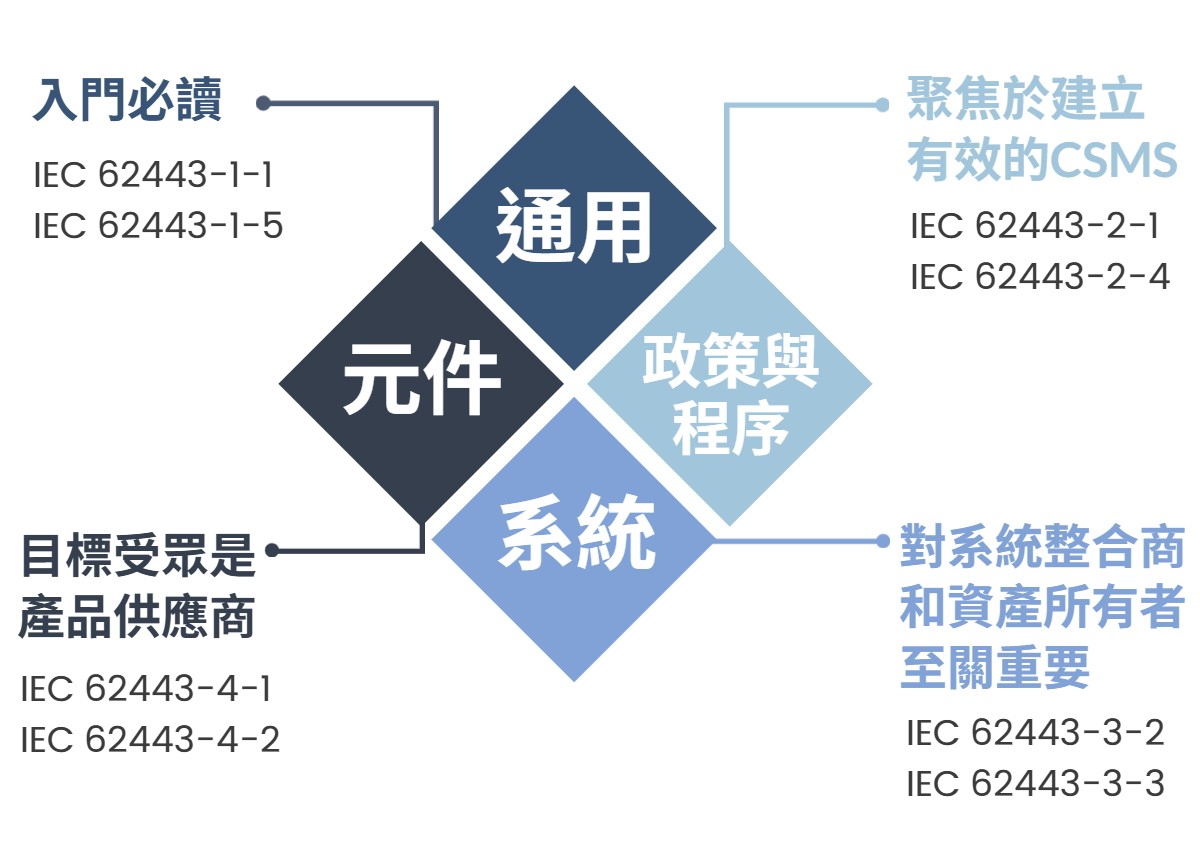

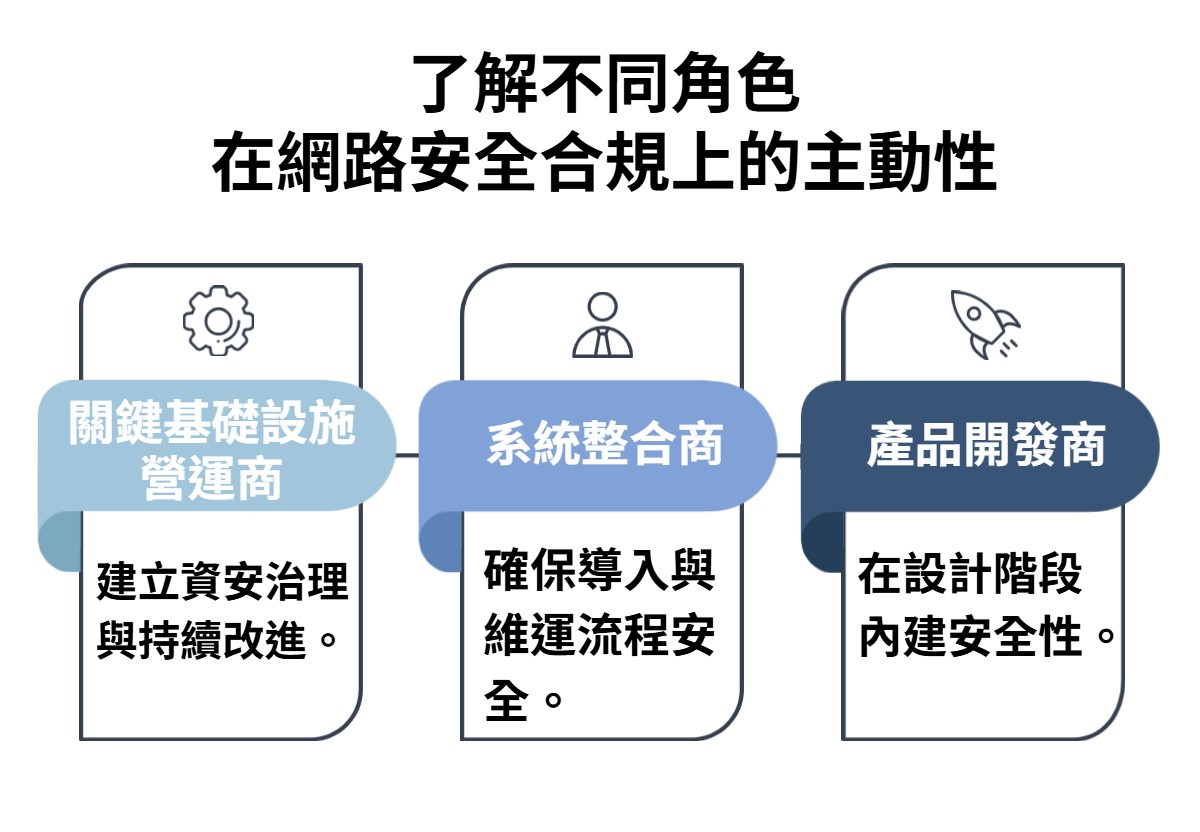

IEC 62443 的另一個重點是供應鏈共同責任模型。

- Asset Owner資產擁有者:定義需求、做風險評估、設 CSMS。

- Service Provider 服務提供商:確保整合與配置安全。

- Product Supplier產品開發商:設計即安全、提供透明更新。

沒有任何一個角色能單靠自己搞定,必須協作才行。因為攻擊往往跨越 IT 與 OT,不同角色各自的防護縫隙會被駭客串起來變成攻擊路徑。如果產品供應商、整合商、資產擁有者沒有在同一張藍圖上協同合作,最後的安全防線就會像木桶理論中最短的那塊木板一樣,決定整體防禦的高度。

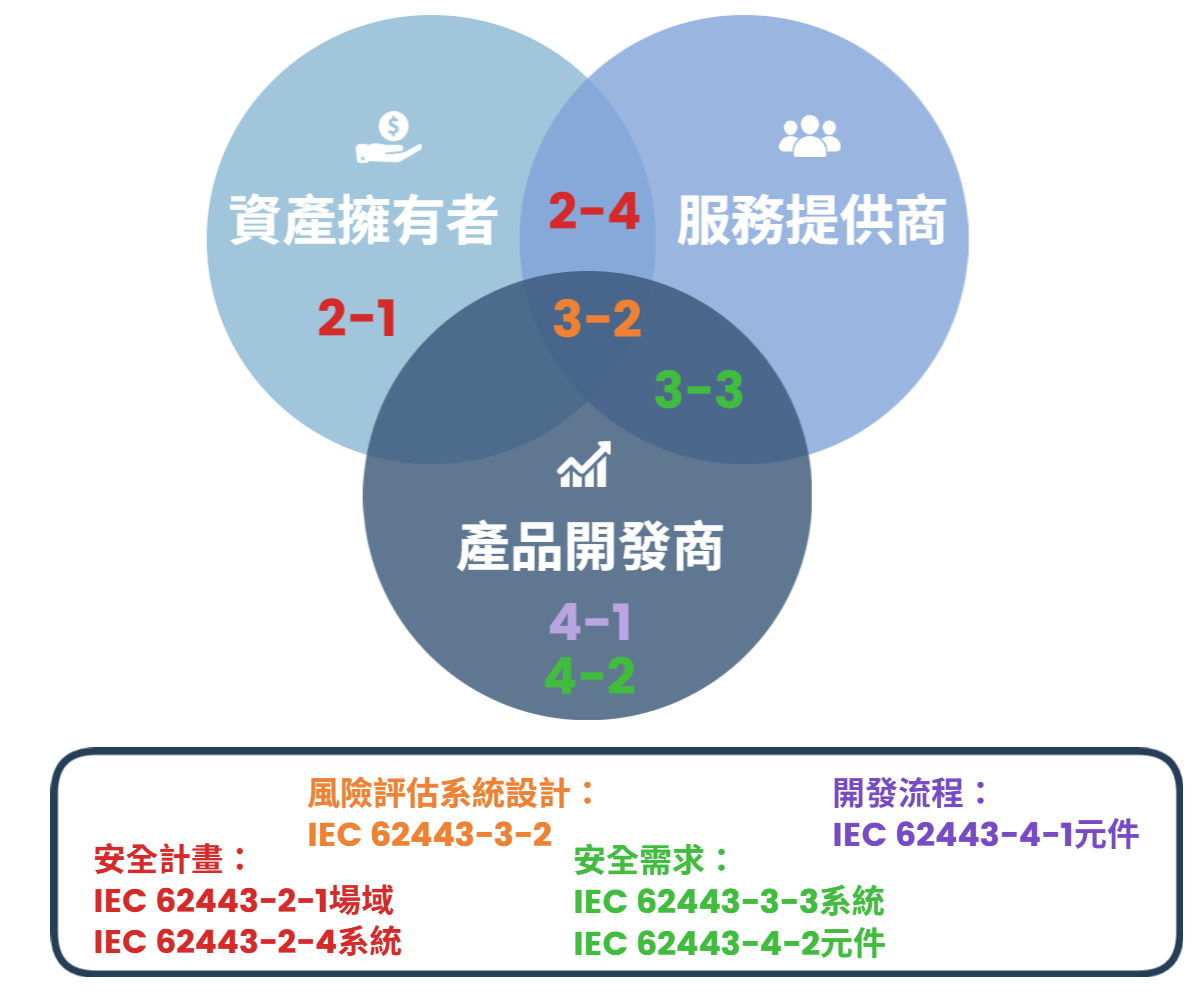

三、IEC 62443 的安全等級:

安全等級 (SL):量化攻擊防禦能力。SL 是 IEC 62443 中很有特色的設計,讓安全能力可以被「量化」:

- SL 1:防呆用,擋掉意外或低技術濫用。

- SL 2:能擋住一般駭客,用簡單工具亂試的攻擊。

- SL 3:應對具備 OT 專業知識的駭客,攻擊手法更複雜。

- SL 4:最高等級,要能抵擋國家級 APT 的資源與能力。

貳、EU vs US法規比較(網路韌性 & AI)

一、NIS2 (Directive (EU) 2022/2555):

1.區域:EU

2.生效日期:2023 生效,2024/10 各國須轉換為國內法。

3.罰則:

- Essential Entities (EE):最高 €10M 或全球營收 2%。

- Important Entities (IE):最高 €7M 或全球營收4%。

4. 適用對象:NIS2 規範-Essential Entities (EE) + Important Entities (IE)

- EE:典型的關鍵基礎設施營運者(Asset Owner)。

- IE:關鍵供應鏈業者(例如雲端服務商、SaaS、IT/OT 產品供應商、食品物流)。

5.推薦導入標準 / 解決方案:

- ISO/IEC 27001。

- IEC 62443(工控)。

- Zero Trust。

- ENISA 指南。

- ISO/IEC 22301(營運持續性管理)。

二、Cyber Resilience Act (CRA):

1.區域:EU

2.生效日期:2024 已通過,2027 全面適用。

3.罰則:

- 針對嚴重違規:€15M 或全球營收5%。

- 針對中等違規:€10M 或全球營收 2%。

- 針對不配合主管機關:€5M 或全球營收 1%。

4.適用對象:「所有具有數位元素的產品 (Products with Digital Elements, PDEs) 的製造商、進口商、經銷商」。

5.推薦導入標準 / 解決方案:

- IEC 62443(工控/OT 產品適用)。

- ISO/IEC 27034(適合應用程式安全)。

- EN 303 645(IoT 基本安全要求)。

- EN 18031。

三、AI Act (Regulation on Artificial Intelligence) :

1.區域:EU

2.生效日期:

- AI Act 2024 / 8 / 1 生效。

- 禁止用途 (Prohibited AI practices):自 2025 年 開始適用。

- 通用 AI (GPAI / 基礎模型) 規範:自 2025 年中/2026 年初開始適用。

- 高風險 AI 系統要求:有 24 個月過渡期,大約自 2026 年 8 月 起全面適用。

3.罰則:

- 針對違反禁止用途 (如社會評分、某些生物辨識):最高 €35M 或全球營收 7%。

- 針對違反其他 AI 系統義務 (例如高風險 AI 未履行要求):最高 €15M 或全球營收 3%。

- 針對提供虛假、不完整、不正確資訊給監管機關:最高 €5M 或全球營收 1.5%。

4.適用對象:

- Provider (供應商/開發商)。

- Deployer (使用者/導入者)。

- Distributor (經銷商)。

- Importer (進口商)。

5.範圍涵蓋:

- Prohibited AI(全面禁止)

- High-risk AI(醫療、關鍵基礎設施、教育、招聘、司法、移民等領域)

- General Purpose AI (GPAI, 基礎模型)

- Limited-risk AI(如聊天機器人 → 必須資訊透明)

6.推薦導入標準 / 解決方案:

- ISO/IEC 42001:AI 管理系統 (AIMS)。

- ISO 9001:品質管理,部分適用(尤其是高風險 AI 的 QMS 要求)。

- ISO/IEC 27001 :資訊安全管理,與 AI 系統資料安全相關。

- ISO/IEC 23894:(AI 風險管理)。

- ISO/IEC 42006:(AI 治理指導)。

- ISO/IEC 5338:(AI 生命周期指南)。

四、Cybersecurity Executive Order 14028 (Biden EO) :

1.區域:US

2.生效日期:2021/5/12 由美國總統拜登簽署,對象主要是聯邦政府及其承包商。後續由 NIST、CISA、OMB 等機構制定具體實施要求(如零信任、SBOM)。NIST 在 2021/7~2022/2 出台多份指南 (SBOM, Zero Trust, Secure Software Development Framework, SSDF)。

3.罰則:失去聯邦採購資格即為最主要懲罰。

4.適用對象:所有向美國聯邦政府供應 IT/OT/軟體產品或服務的廠商。

5.推薦導入標準 / 解決方案:

- NIST CSF 2.0、NIST SP 800-53、ISO/IEC 27001。

- NIST SP 800-218 (SSDF):安全軟體開發框架(EO 14028 指定的核心文件)。

- SBOM(Software Bill of Materials):由 NTIA → CISA 推動。

- NIST Zero Trust Architecture (SP 800-207):行政命令要求各機關採納。

五、SEC Cybersecurity Disclosure Rules:

1.區域:US

2.生效日期:SEC 在 2023/7/26 正式通過新規則。

- 重大資安事件披露:自 2023/12/18 起,大部分上市公司必須遵守。

- 對於「小型報告公司 (Smaller Reporting Companies, SRCs)」,延至 2024/6/15 起生效。

- 年度 10-K 報告的資安揭露:2023 財報年度起適用。

3.罰則:

- SEC 可依證券法 1934 (Exchange Act) 對未遵守披露義務的公司採取(執法行動)。

- 若未揭露或延遲揭露,公司高層可能面臨股東集體訴訟(因誤導投資人)。

- 同時面臨 SEC 執法與民事訴訟風險。

4.適用對象:適用於所有在美國證交所上市的公司(foreign private issuers 也包含在內)。

5.推薦導入標準 / 解決方案:

- NIST CSF 2.0(網路安全風險管理框架)。

- ISO/IEC 27001(資訊安全管理系統)。

- COSO 內部控制框架(治理與風險揭露)。

- NIST SP 800-61 (Incident Response)(資安事件管理流程)。

- NIST SP 800-53 / ISO 31000(風險管理對應)。

參、IEC 62443 對企業的重要性?

工業 4.0 時代,IT 與 OT 的融合打破了傳統的物理隔離,將關鍵工業控制系統 (IACS) 暴露於前所未有的網路威脅之下。與 IT 不同,OT 安全事件的後果可能直接轉化為現實世界中的物理破壞,危及生產、環境甚至生命安全。因為它早已不只是 OT 領域的專屬語言,而是 IT 與 OT 在融合後必須共同遵循的生存法則。當數位化與雲端讓工廠和產線全面連上網路,駭客的攻擊目標也從資料庫一路延伸到生產線。

一、實體世界威脅:

從Stuxnet 到電網攻撃,證明網路攻擊可造成真實的物理損壞。

- Stuxnet (2010):首次證明惡意軟體能精準操控實體設備(雕心機),造成物理損壞,顛覆了OT系统免疫的傳統觀念。

- 德國鋼鐵廠 (2014):駭客從辦公網路橫向移動至生產網路,導致高爐無法正常關閉,造成重大物理損壞。

- 烏克蘭電網 (2015):駭客遠端控制斷路器,造成大規模停電,證明對關鍵基礎設施的網路攻擊已成現實。

二、優先順序顛倒:

OT安全首重可用性與完整性,而非 IT的機密性。傳統IT安全的核心是「CIA三元組」:機密性(Confidentiality)、完整性(Integrity)和可用性(Availability) 。然而在OT環境中,首要目標是確保生產流程的安全(Safety)、持續和可靠。因此,安全優先順序通常是可用性與完整性,機密性相對次之。任何可能影響生產連續性的安全措施都需謹慎評估。

三、法規遵循壓力:

IEC 62443 提供清晰路徑以遵循 NIS 2 、CRA等新興法規。全球監管機構,特别是歐盟,正加強對關鍵基礎設設施的網路安全監管。IEC 62443的框架與以下關鍵法規高度契合:

- NIS2指令:提供風險管理與報告義務的完整解決方案。

- 網路副性法案 (CRA):其「設計安全」要求與IEC 62443-4-1/4-2完全對應。

- 歐盟機械法規:為新的「網路-物理安全」要求提供指導。

肆、什麼產業需要推動 IEC 62443 ?

從法遵角度看立即性需求:雖然 IEC 62443 適用於所有 IACS 環境,但歐盟網路韌性法案 (CRA) 和 NIS 2 指令等新法規,為以下三類廠商帶來了立即且具法律約束力的導入需求。

一、產品開發商:

主因:歐盟網路韌性法案(CRA)。CRA強制要求銷往歐盟的數位產品必須「設計安全」。遵循IEC 62443-4-1(安全開發流程)和4-2(元件技術要求)是證明合規性的最直接方式。

二、關鍵基礎設施營運商:

主因:歐盟NIS2指令。NIS2擴大監管範圍並要求更嚴格的風險管理。導入IEC 62443-2-1 (CSMS)和 3-2 (風險評估)是滿足其組織與技術要求的關鍵。

三、系統整合商:

主因:供應鏈責任。CRA與NIS2皆強調供應鏈安全。資產擁有者將要求整合商證明其流程安全。遵循 IEC 62443-2-4是赢得信任與合約的必要條件。

伍、IEC 62443 輔導流程

IEC 62443 不是一次性的專案,而是一個生命週期管理。建議用這六步驟:

一、範疇界定與高階風險評估

二、詳細風險評估與系統分區

三、差距分析 (GAP Analysis)

四、設計與實施對策

五、驗證、確認與認證

六、持續營運與維護

陸、結語:把安全變成企業 DNA

導入 IEC 62443,不只是為了過法規審查,它更是一種營運韌性的投資。從長期來看,它能幫企業建立信任、降低風險,甚至成為市場競爭力的護城河。